Po mnoho let považuje vláda Spojených států i mnozí odborníci na kybernetickou bezpečnost Čínu za největší hrozbu v této oblasti.

Podle expertů využívá Komunistická strana Číny (KS Číny) rozsáhlou síť hackerských skupin jak k získávání zpravodajských informací a duševního vlastnictví, tak i k napadání klíčových systémů. To vše je součástí strategie tzv. hybridní války, jejímž cílem je porazit Spojené státy, aniž by nutně došlo k ozbrojenému střetu.

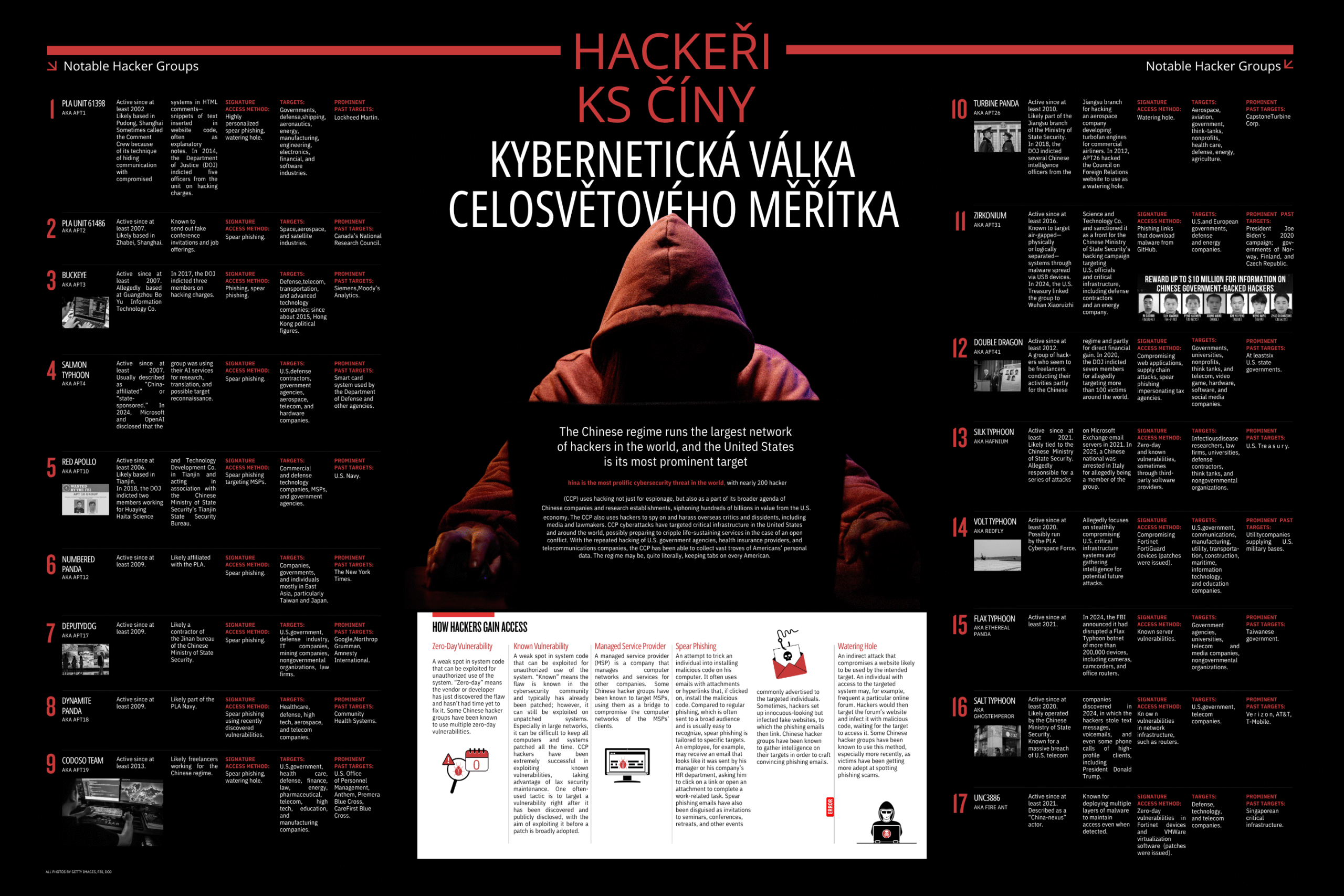

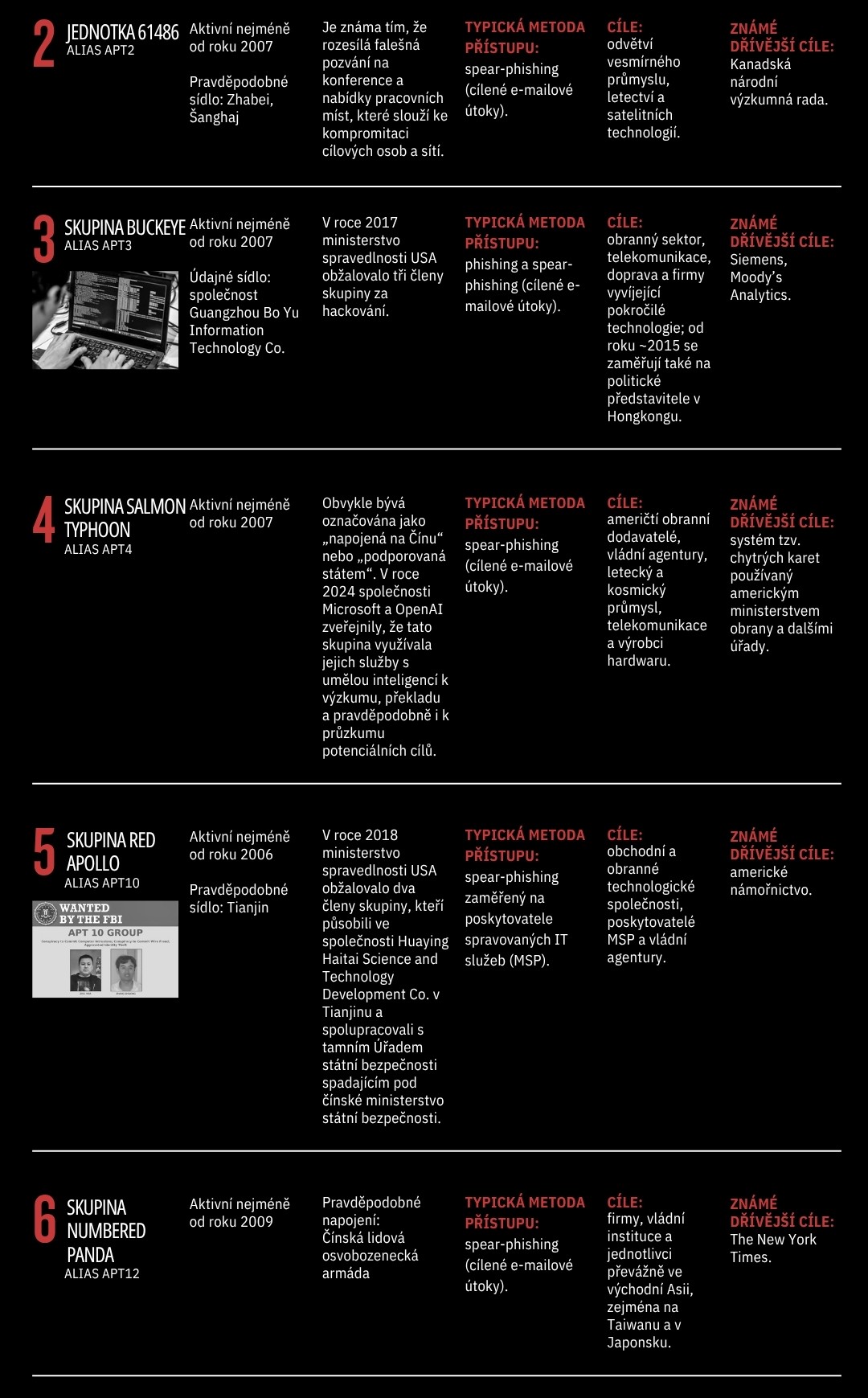

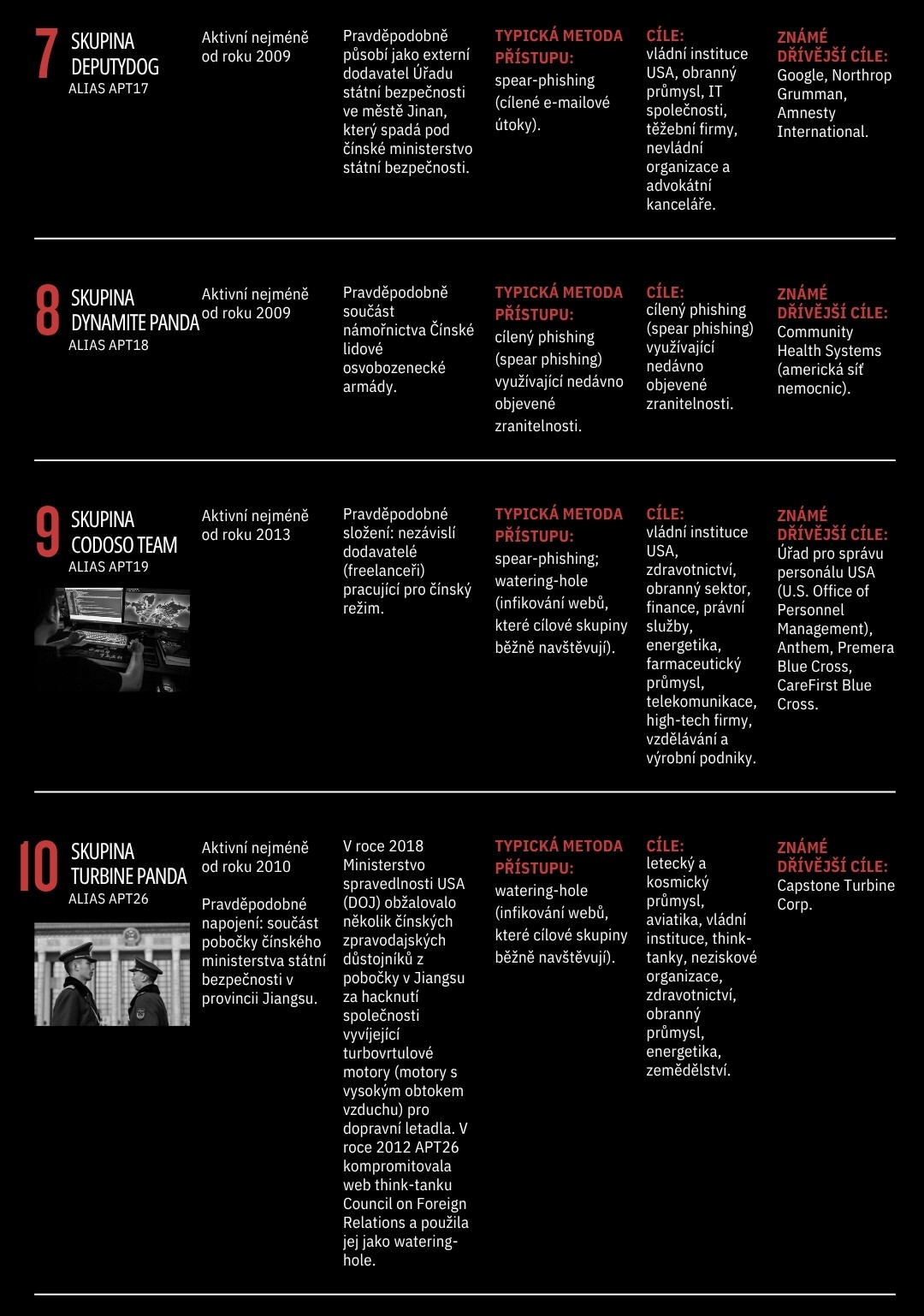

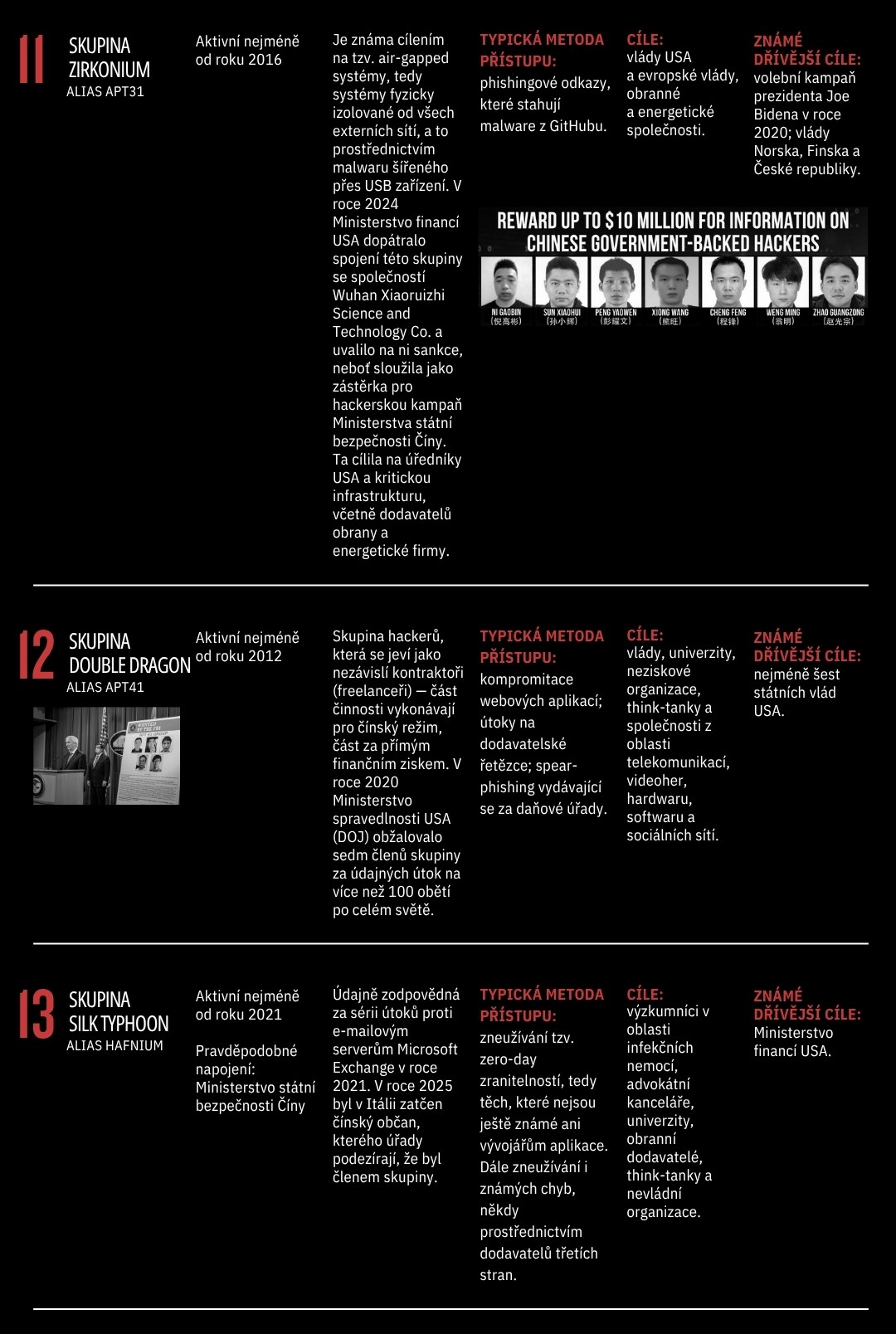

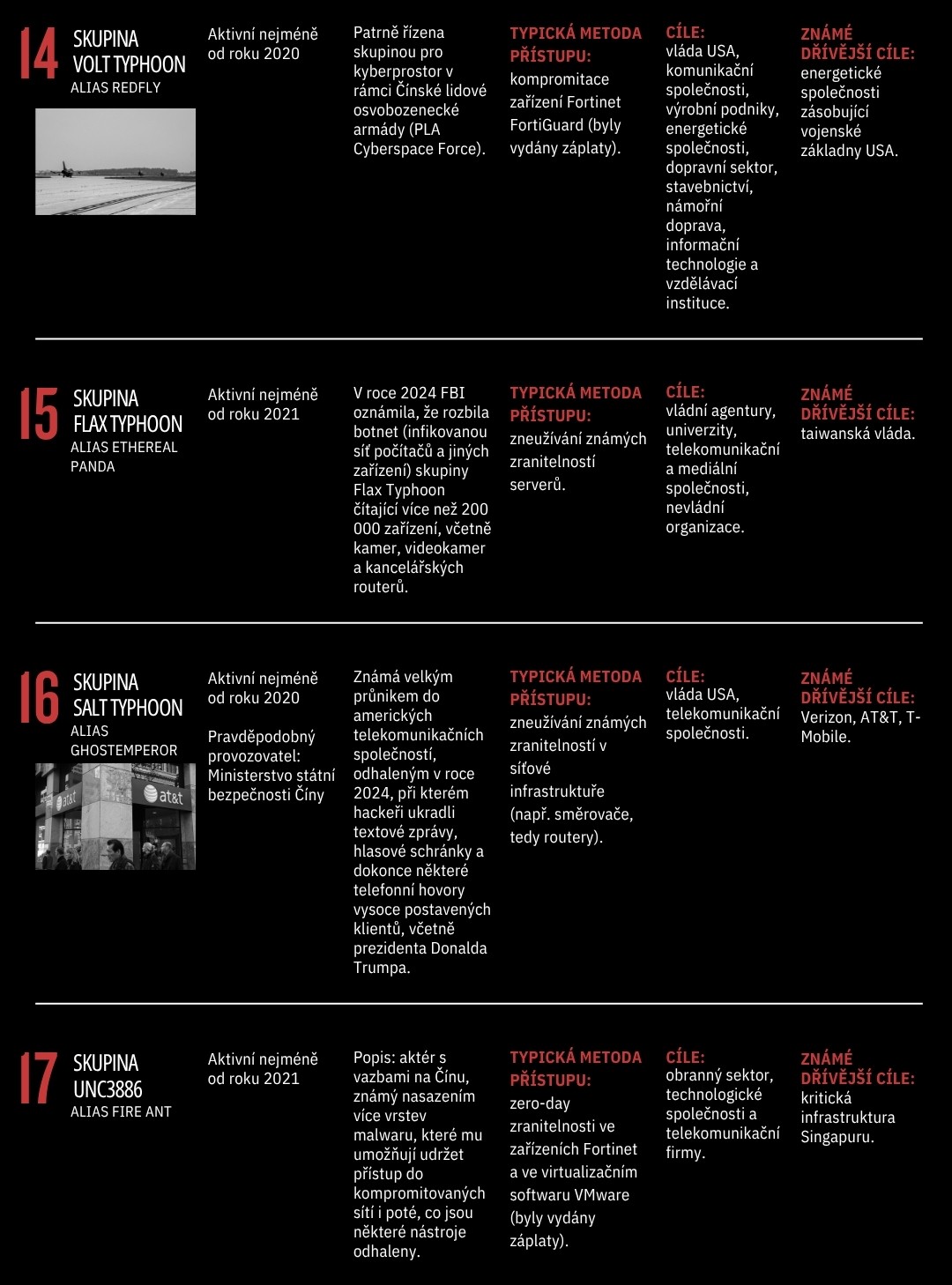

Firmy zabývající se kybernetickou bezpečností identifikovaly téměř 200 hackerských skupin spojených s Čínou, většinu z nich klasifikovaných jako tzv. pokročilé trvalé hrozby (advanced persistent threats – APT). Některé z těchto skupin spadají přímo pod Lidovou osvobozeneckou armádu, tedy vojenské složky KS Číny.

Jiné jsou napojeny na Ministerstvo státní bezpečnosti, hlavní čínskou zpravodajskou službu. Další působí ve zdánlivě soukromých firmách, které však zpravidla řídí právě toto ministerstvo. Existují i nezávislí hackeři, kteří své schopnosti využívají jak ve prospěch režimu, tak pro vlastní zisk.

Jejich skutečná totožnost bývá jen zřídka známá, a tak jim společnosti z oblasti kybernetické bezpečnosti dávají přezdívky podle jejich metod a předpokládaného působiště. Skupiny s odlišnými názvy tak mohou ve skutečnosti patřit pod tu samou entitu KS Číny a mohou se jevit jako jiná skupina, nebo neaktivní, pokud si pořídí nový soubor nástrojů.

„Nebezpečí při jednání s těmito státem podporovanými aktéry spočívá v jejich téměř neomezených zdrojích a vůli hrát tu dlouhou hru,“ uvedl Bob Erdman, zástupce viceprezidenta pro výzkum a vývoj ve společnosti Fortra, která se zabývá kybernetickou bezpečností.

„Pro KS Číny je kyberprostor jednou z mnoha metod neomezené války – oslabování nepřítele zevnitř, bez pravidel, těsně pod hranicí konvenční války.“

Casey Fleming,

generální ředitel BlackOps Partners.

„Jsou ochotni strávit roky shromažďováním informací a přípravou půdy pro své operace. Mají také přístup k celému zpravodajskému aparátu, který může poskytnout nejen výborný zdroj informací, ale i zázemí a infrastrukturu k realizaci těchto akcí.“

Přístup k čínské internetové infrastruktuře podle něj umožňuje provádět útoky typu „muž uprostřed“ (man-in-the-middle), které „zneužívají uživatele, jejichž internetový provoz prochází infrastrukturou vlastněnou či vybudovanou Čínou,“ napsal deníku Epoch Times v textové zprávě.

Jejich hlavním cílem jsou Spojené státy obecně – nejen americká vláda, ale i soukromé společnosti, které jsou pro Komunistickou stranu Číny strategicky významné.

Seznam cílených odvětví je dlouhý: zahrnuje hlavní vojenské dodavatele, telekomunikace, elektroniku, strojírenství, těžební průmysl, lodní dopravu, farmaceutický sektor, energetiku, vývoj softwaru i hardwaru, letectví a kosmonautiku, a dokonce i vzdělávání.

Některé hackerské skupiny projevují výrazný zájem o odhalování zranitelných míst v kritické infrastruktuře USA, včetně energetických sítí a zásobování vodou. Jiné skupiny se zaměřují na disidenty a kritiky KS Číny působící v zahraničí.

„Pro KS Číny je kyberprostor jednou z mnoha metod neomezené války – oslabování nepřítele zevnitř, bez pravidel, těsně pod hranicí konvenční války,“ uvedl pro Epoch Times e-mailem Casey Fleming, odborník na strategické riziko a zpravodajství a generální ředitel společnosti BlackOps Partners.

„Kybernetická válečná mašinérie KS Číny je mnohem rozsáhlejší, než si kdokoli uvědomuje. Mají dostatek lidských zdrojů, jsou nesmírně soustředění, jen minimálně roztříštění pod totalitním komunistickým režimem a využívají umělou inteligenci i moderní technologie k maximalizaci svých útoků.“

Podle Fleminga mohou být i hackerské skupiny, které lze klasifikovat jako pokročilé a trvalé hrozby, na první pohled napojené na jiné státy, nebo vůbec na žádné, ale ve skutečnosti sou ovlivňovány KS Číny v zákulisí.

„KS Číny je loutkovodič,“ uvedl Fleming. „Spolupracuje a cvičí jiné státy, které fungují jako osa proti Západu. KS Číny také najímá zločince a využívá malware z darknetu.“

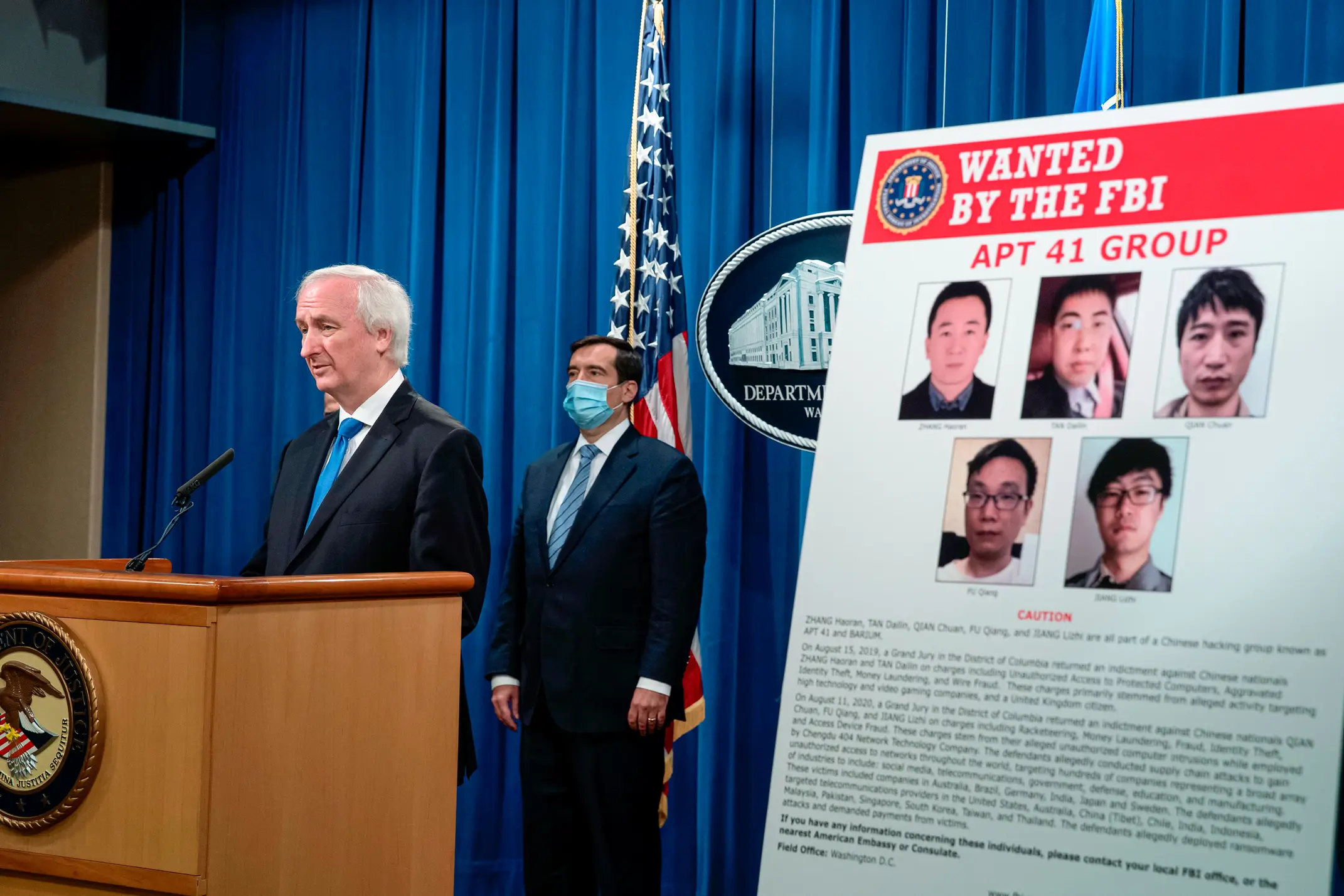

Vláda Spojených států pravidelně obžalovává čínské hackery zapojené do rozsáhlých útoků, avšak tyto kroky podle expertů pouze lehce poškrábou povrch.

Dokud hackeři působí na území Číny, jsou podle Erdmana „chráněni před právními následky“.

Podle Rexe Leeho, odborníka na kybernetickou bezpečnost ze společnosti My Smart Privacy, který radil významným korporacím i vládním agenturám včetně Ministerstva vnitřní bezpečnosti (DHS) a Národní bezpečnostní agentury (NSA), spočívá zásadní problém v tom, že zranitelnosti v počítačových systémech nejsou jen důsledkem nedbalosti, ale i samotného obchodního modelu velkých technologických firem.

Vývoj hrozeb

Jak se oběti kybernetických útoků začaly lépe orientovat v hackerských taktikách, hackeři se stali sofistikovanějšími – využívají nové technologie a vytvářejí nové způsoby útoku, uvedl pro Epoch Times Rex Lee.

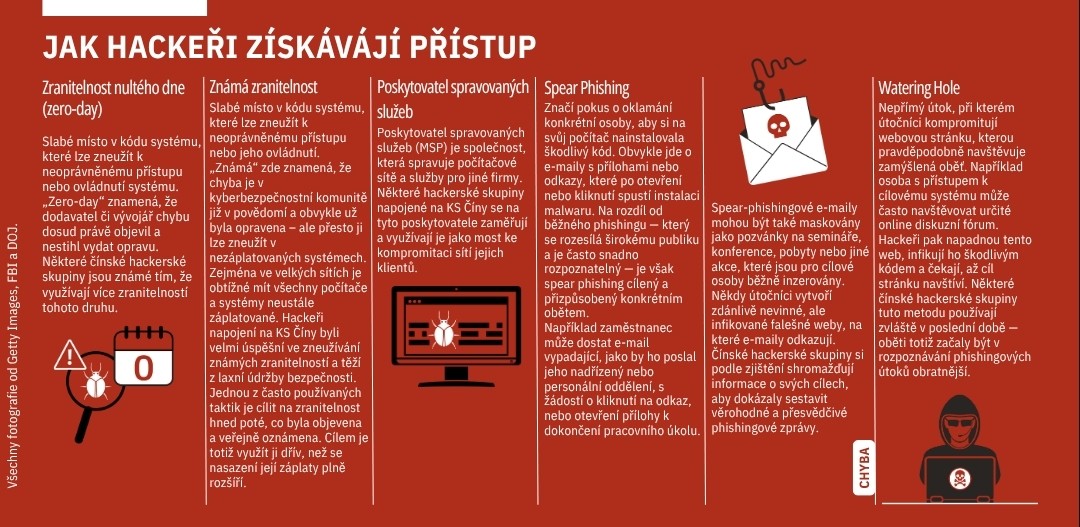

Zprávy o čínských skupinách typu pokročilých a trvalých hrozeb zaznamenaly nesmírný nárůst po přelomu roku 2000. V té době byly chytré telefony a sociální sítě teprve na začátku a většina útoků měla podobný průběh.

Hackerská skupina nejprve identifikovala jednotlivce, kteří měli přístupové údaje do cílového počítačového systému. Například letecký inženýr mohl mít přístup k systému obsahujícímu výkresy letadel. Hackeři mu poté zaslali e-mail s výzvou, aby otevřel přílohu infikovanou škodlivým programem (malwarem).

Tato metoda, známá jako phishing, se časem také vyvíjela. V počátcích býval text e-mailu obecný, často psaný lámanou angličtinou. Postupem času se technika zdokonalila do tzv. spear phishingu, který využívá personalizované e-maily. Zpráva mohla vypadat, jako by ji poslal nadřízený, nebo oddělení IT či lidských zdrojů, a příloha mohla působit jako autentický pracovní dokument.

Jakmile však firmy začaly zavádět zásady zakazující otevírání nevyžádaných příloh, hackeři přešli k zasílání odkazů, které uživatele navedou na infikované webové stránky.

Na rozdíl od běžných internetových podvodníků, kteří se obvykle snaží přimět oběť k zadání přihlašovacích údajů na falešném webu – typicky napodobujícím internetové bankovnictví – státem podporovaní hackeři postupují dlouhodobě a systematicky.

První malware, který se jim podaří do systému nenápadně vložit, zatím jen vše sleduje – sbírá podrobné informace o systému, například jaké používá aplikace, verze a konfigurace. Klíčovou funkcí je však tzv. keylogger, program zaznamenávající vše, co uživatel píše na klávesnici. Dříve či později tak hackeři získají uživatelská jména a hesla k různým částem systému, včetně těch s omezeným přístupem. Poté použijí odcizené přihlašovací údaje k vyhledání a odcizení cílených dat.

Někdy hackeři volí nepřímý přístup. Místo toho, aby napadli samotnou firmu či vládní agenturu, zaměří se na IT dodavatele, kteří mají přístup do jejich systémů. Některé čínské skupiny pokročilých trvalých hrozeb dokázaly napadnout společnosti poskytující tzv. managed services (MSP) – tedy firmy, které spravují počítačové a síťové služby pro jiné podniky. Protože mnoho velkých korporací svou IT správu outsourcuje právě na MSP, napadení jednoho významného poskytovatele může útočníkům otevřít přístup k celé síti vysoce hodnotných cílů.

V posledních letech se hackeři KS Číny zaměřili také na síťovou infrastrukturu – například směrovače (routery), přepínače (switche) či firewally.

Ačkoli byli hackeři napojení na KS Číny dlouho velmi úspěšní díky spear phishingu, jeho účinnost v posledních letech klesla, protože uživatelé jsou obezřetnější vůči odkazům a přílohám jakéhokoli druhu.

Hackerské skupiny proto stále častěji využívají tzv. útoky typu „watering hole“ („napajedlo“). Při této metodě se nejprve snaží vytvořit psychologický profil svých cílů, aby zjistily jejich online chování. Cílem je určit konkrétní webové stránky, které cílové osoby pravděpodobně navštěvují. Hackeři pak na těchto stránkách vyhledají bezpečnostní slabiny, umístí na ně škodlivý kód a následně čekají, až jejich oběť stránky navštíví, čímž dojde k infikování jejího počítače.

V posledních letech se hackeři KS Číny zaměřili také na síťovou infrastrukturu – například směrovače (routery), přepínače (switche) či firewally. Výrobci těchto zařízení sice pravidelně opravují bezpečnostní chyby ve firmwaru, ale koncoví uživatelé je často neaktualizují.

Právě takové zranitelnosti umožnily rozsáhlý útok na telekomunikační společnosti ve Spojených státech a po celém světě, který byl odhalen v roce 2020.

„Vyšetřování spojená s těmito aktéry typu pokročilých trvalých hrozeb ukazují, že mají značný úspěch při zneužívání veřejně známých zranitelností a slabin (CVE) i jiných odstranitelných nedostatků v napadené infrastruktuře,“ uvádí zpráva z loňského září, kterou společně vydaly agentury pro kybernetickou bezpečnost a zpravodajské služby USA, Kanady, Spojeného království, Austrálie, Německa, Japonska a dalších zemí.

Hackeři se díky těmto průnikům dostali k údajům o telefonních hovorech, policejním odposlechům i ke komunikaci vládních úředníků a politiků.

Špionáž záměrně zabudovaná v designu

Podle Rexe Leeho přichází nejnovější vlna hackerských útoků z mobilních aplikací.

Uživatelé chytrých telefonů jsou dnes zvyklí udělovat aplikacím přístup k základním funkcím telefonu – k kameře, klávesnici, mikrofonu či službám určování polohy. Mnohé aplikace bez těchto oprávnění vůbec nefungují. Důsledky jsou však podle Leeho zásadní.

Hackeři podporovaní režimem, kteří disponují rozsáhlými prostředky, mohou zakládat firmy tvářící se jako legální vývojáři aplikací, vytvářet na pohled legitimní produkty a pak jen čekat, až si je stáhnou vysoce hodnotné cíle.

Každá aplikace s běžnými oprávněními může doslova vidět i slyšet skrze telefon a zaznamenávat vše, co uživatel píše. Dále může sledovat jeho pohyb prostřednictvím GPS, Bluetooth, Wi-Fi, mobilních sítí a dokonce i pomocí vestavěného akcelerometru, upozornil Lee.

Mnohé aplikace jdou ještě dál – žádají přístup k fotkám, e-mailům a textovým zprávám, čímž v jednom balíčku kombinují všechny funkce, o kterých by běžný malware mohl jen snít.

Výrobci telefonů musí těmto aplikacím sběr dat umožňovat, protože celý technologický sektor má z prodeje uživatelských dat a zprostředkování přístupu k nim obrovské zisky.

„Prodávají přístup k uživatelům dalším vývojářům aplikací,“ řekl Lee. „Je to dohledová technologie, která pohání byznysový model takzvaného surveillance capitalismu – sledovacího kapitalismu – stojícího za tím vším.“

Ačkoli je systém původně navržen k sběru osobních dat pro cílenou reklamu, zločinci jej mohou snadno zneužít.

Hackeři podporovaní režimem, kteří disponují rozsáhlými prostředky, mohou zakládat firmy tvářící se jako legální vývojáři aplikací, vytvářet na pohled legitimní produkty a pak jen čekat, až si je stáhnou vysoce hodnotné cíle.

Na první pohled může aplikace vypadat jako hra, nástroj produktivity, nebo dokonce aplikace na kybernetickou bezpečnost, dodal Lee.

Technologické společnosti sice průběžně odstraňují aplikace odhalené jako škodlivé, nové se však neustále objevují.

Podle Leeho je jediným skutečně bezpečným způsobem ochrany dat jejich ukládání na odděleném systému, který nepoužívá žádný z běžných operačních systémů umožňujících těžbu dat.

Některé společnosti – včetně velkých obranných dodavatelů – už se touto cestou vydaly, uvedl.

(Kliknutím sem zobrazíte zvětšený obrázek infografiky níže.)

–ete–